Schutzstatus der „privaten“ PCs in Deutschland Anteil ungepatchter Windows-Betriebssysteme geht zurück

8. August 2016

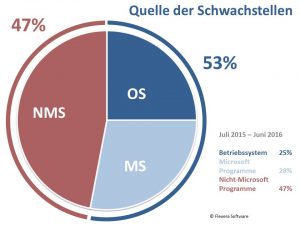

In den aktuellen „Country Report“ für Deutschland hat Flexera Software gemeldet, dass der Anteil ungepatchter Microsoft Windows-Betriebssysteme im zweiten Quartal 2016 zurückgegangen ist. Damit sinkt die Gefahr für Anwender, dass Hacker Schwachstellen ungepatchter Betriebssysteme für Angriffe ausnutzen. Anders sieht es bei Nicht-Microsoft-Programmen aus: Hier ist der Anteil ungepatchter Anwendungen auf privaten PCs in Deutschland gestiegen und damit weiterhin der Gefahr erfolgreicher Cyberattacken ausgesetzt.

Sicherheitsreport

Der von Secunia Research (gehört zu Flexera Software) erstellte Sicherheitsreport hält eine gute Nachricht für Microsoft und private PC-Nutzer in Deutschland bereit: Der Anteil ungepatchter Microsoft Windows-Betriebssysteme hat sich im zweiten Quartal 2016 reduziert. Dagegen deuten die Zahlen für „Nicht-Microsoft-Programme“ in die andere Richtung:

Hier ist der Anteil ungepatchter Anwendungen auf privaten PCs in Deutschland gestiegen und damit weiterhin der Gefahr erfolgreicher Cyberattacken ausgesetzt. Zu den wichtigsten Ergebnissen des Country Reports in Deutschland gehören:

• Im Vergleich zum Vorjahr mit 11 Prozent ungepatchten OS, finden sich im zweiten Quartal 2016 nur noch 4,6 Prozent der Windows Betriebssysteme ohne Patches (erstes Quartal 2016: 5,3 Prozent).

• Im Vergleich zum Vorjahr mit 11 Prozent ungepatchten OS, finden sich im zweiten Quartal 2016 nur noch 4,6 Prozent der Windows Betriebssysteme ohne Patches (erstes Quartal 2016: 5,3 Prozent).

• Die Zahl ungepatchter Nicht-Microsoft-Anwendungen ist leicht gestiegen, von 11,4 Prozent im Vorjahr auf 12,6 Prozent im zweiten Quartal 2016 (erstes Quartal 2016: 12,1 Prozent).

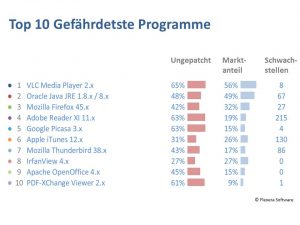

• Zu den drei gefährdetsten Anwendungen im zweiten Quartal 2016 gehören mit acht Vulnerabilities und einem Marktanteil von 56 Prozent der VLC Media Player 2.x (65 Prozent ungepatcht), mit 67 Vulnerabilities und 49 Prozent Marktanteil Oracle Java JRE 1.8x/8.x (48 Prozent ungepatcht) und mit 27 Vulnerabilities und 32% Marktanteil Mozilla Firefox 45.x (42 Prozent ungepatcht).

Rückgang bei Betriebssystemen

Betriebssysteme laufen auf jeden privaten PC und sind eine attraktive Angriffsfläche für Cyberkriminelle und Hacker. Ein regelmäßiges Update des OS zählt daher zu den wichtigsten „Best Practices2 im Software Vulnerability Management. „Der Rückgang ungepatchter Windows-Betriebssysteme ist beachtlich und stimmt uns optimistisch“, erklärt Kasper Lindgaard, Director of Secunia Research von Flexera Software. „Wir sind gespannt, ob dieser Trend anhält – vor allem angesichts der steigenden Verbreitung von Windows 10 und den damit einhergehenden automatisierten Updates.“

Ein gegenläufiger Trend zeichnet sich bei Nicht-Microsoft-Programmen ab: Die Zahl der Anwendungen ohne Patches nimmt zu. Private Nutzer scheinen die Warnhinweise und verfügbaren Sicherheits-Patches größtenteils zu ignorieren. Personal Software Inspector meldet zum Beispiel die Entdeckung einer Schwachstelle auf einem Computer und wendet automatisch ein entsprechendes Sicherheits-Patch an – allerdings nur wenn der Nutzer diesem Patch zustimmt und den Prozess startet.

„Anwender, die trotzt installierter Sicherheitssoftware Warnungen ignorieren und gefundene Schwachstellen nicht patchen, gehen ein hohes Risiko ein“, so Lindgaard. „Das ist nicht nur leichtsinnig, sondern kann im Ernstfall schwerwiegende Konsequenzen nach sich ziehen.“

Höchstes Risiko

Die im Country Report angeführten, drei gefährdetsten Programme umfassen insgesamt 102 Schwachstellen der letzten vier Quartale. Davon wurden 23 bereits mit Patches behoben und als “äußerst kritisch” eingestuft. Für 77 Schwachstellen, ebenfalls mit verfügbaren Patches, fallen in die Kategorie „kritisch“.

Die Einstufungen als “äußerst kritisch” und „kritisch“ sind in der Regel für Schwachstellen vorbehalten, die von extern ausgenutzt werden und zur Kompromittierung eines Systems führen können. Sie kommen zum Beispiel in FTP-, HTTP- und SMTP-Services vor, aber auch in bestimmten Client-Systemen wie E-Mail-Anwendungen und Browsern. Während bei „äußerst kritischen“ Schwachstellen Exploits bereits im Umlauf sind, ist bei “kritischen” Schwachstellen zum Zeitpunkt der Entdeckung noch kein Exploit vorhanden.

„Die Zahl der Vulnerabilities in den Top 3 der gefährdetsten Programmen zeigt ganz deutlich, wie viele Angriffspunkte Hacker nutzen können, um unerlaubt in ein System zu gelangen. Das ist auch der Grund warum Software Vulnerability Management so entscheidend ist“, erklärt Lindgaard. „Bekannte Schwachstellen frühzeitig zu patchen ist die einfachste, schnellste und kostengünstigste Methode, um Sicherheitsrisiken auf ein Minimum zu reduzieren. Das gilt für Unternehmen genauso wie für private PC-Nutzer“.

Die 12 Secunia Country Reports basieren auf Daten von Personal Software Inspector im Zeitraum vom 1. April 2016 bis zum 30. Juni 2016. (rhh)