2023 IoT Security Landscape Report belegt:Hauptzweck der Angriffe: Denial of Service

27. April 2023

Den 2023 IoT Security Landscape Report haben Bitdefender und Netgear vorgestellt. Die Analyse der IT-Sicherheit im Internet der Dinge basiert auf der Threat Intelligenz von rund 2,6 Millionen Smart Homes, die die von Bitdefender-Sicherheitstechnologien unterstützte Netgear-Armor-Sicherheitslösung absichert.

Darauf aufbauend untersuchte Bitdefender rund 120 Millionen IoT-Geräte, die im Jahr 2022 3,6 Milliarden Sicherheitsereignisse erzeugten. Der Bericht deckt unter anderem auf, welche Schwachstellen Hacker am häufigsten und wie ausnutzen. Die Studie zeichnet die IT-Sicherheitsimplikationen der zunehmend populären Internet-of-Things-Hardware im Smart Home auf.

Die Folgen solcher Systeme für die Cyber-Sicherheit nehmen an Bedeutung zu: Zum einem für den Endverbraucher in seinem Haus, zum anderen für die IT-Infrastruktur von Organisationen, deren Grenzen aufgrund der neuen hybriden Arbeitsmodelle unterwegs oder im Wohnzimmer der Mitarbeiter zunehmend unklarer und unübersichtlicher werden. Die wichtigsten Ergebnisse liefern ein Schlaglicht auf die Gefahrenlage:

- Heimnetze erleiden im Schnitt täglich acht Angriffe gegen ihre Hardware.

- Die verwundbarsten IoT-Geräte im Smart Home sind die Smart-TVs, die 52 Prozent aller Schwachstellen auf sich vereinen. Weitere Geräte folgen mit deutlichem Abstand: Intelligente Steckdosen, die in Zeiten der Energiekrise zunehmend nachgefragt sind, nehmen mit 13 Prozent Platz Zwei ein vor den Routern mit 9 Prozent. Es folgen digitale Videorekorder mit 8 Prozent.

- Hacker nutzen verschiedenste Techniken, um IoT-Hardware anzugreifen. 84 Prozent der Attacken beruhen auf Denial-of-Service (DoS)-Ansätzen (z.B. Port Scanning), die genutzt werden, um die Geräte auf Schwachstellen zu untersuchen, während die Geräte unter Umständen noch weiter ihren Dienst tun. 11 Prozent der Taktiken zielen auf sensible Daten ab.

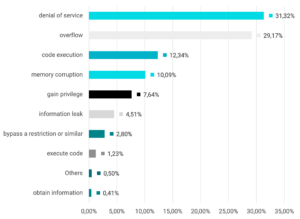

- Auch bei den tatsächlichen Effekten einer Attacke steht DoS an der Spitze. In 31 Prozent der Fälle hören die Geräte auf zu funktionieren. In 29 Prozent der Angriffe kommt es zu Overflow-Attacken. Dahinter stehen die Exekution von Schadcode (12 Prozent), die Korruption von Arbeitsspeicher (10 Prozent), das Erlangen von Privilegien (7 Prozent) und das Ausspähen von Informationen (4 Prozent).

- In den meisten Fällen zielen die Angreifer auf bereits bekannte Schwachstellen ab, für die eine Schadmalware in Toolkits für automatisierte Attacken bereits vorliegt. So ist zum Beispiel die Schwachstelle Double Pulsar (CVE-2021-0143) immer noch eine gern ausgenutzte Sicherheitslücke von Cyber-Kriminellen.

Gemäß der Studie verfügt der durchschnittliche Haushalt in den USA über rund 46 an das Internet angebundene Geräte. An der Spitze stehen dabei die Smartphones mit 41 Prozent, vor PCs und Laptops mit 16 Prozent, Streaming-Geräten (14 Prozent), Tablets (9 Prozent), Smart TVs (5 Prozent) und Konsolen (4 Prozent). In Europa verfügt jeder Haushalt über rund 25 Geräte mit Anschluss an das Internet.

Ein Hauptfaktor für die Gefahren im Smart Home sind die nur schwachen Sicherheitsmechanismen von IoT-Hardware. Dadurch können Hacker diese Geräte für Denial-of-Service-Attacken nutzen, persönliche Informationen auszukundschaften, oder die vollständige Kontrolle über die smarte Hardware an sich erlangen. Darüber hinaus ziehen IT-Sicherheitsrisiken auch physikalische Risken in Verbindung mit Licht, Zugangskontrolle und Überwachungsgeräten nach sich.

Weil Cyber-Kriminelle automatisierte Scans nutzen, um nach verwundbaren Geräten zu suchen und Angriffe zu starten, ist jeder Haushalt im gleichen Maße betroffen. Niemand kann von sich sagen, dass er zu unwichtig sei, um Opfer eines Angriffs zu werden.

Mit den Angestellten in ihrem privaten Smart Home sind auch die sie beschäftigenden Unternehmen betroffen. Denn wenn sich ein Nutzer über seinen Router oder das Smartphone in das Unternehmensnetz einwählt, verschwinden die Grenzen zwischen privater und Firmen-IT.

Um Angriffe zu erkennen, nutzen die IT-Sicherheitstechnologien von Bitdefender vor allem den Schutz vor auffälligem Verhalten, die Analyse von Netzwerk-Attacken und Verfahren, um die Reputation von IP-Adressen zu beurteilen.

Lageverbesserung nicht in Sicht

Die Sicherheitslage wird laut Urteil der Experten bis auf weiteres kritisch bleiben. So nimmt die Zahl der IoT-Geräte zu. Hacker werden ihrerseits ihre Aktivitäten zum Aufbau von Botnetzen für Distributed-Denial-of-Service-Attacken weiter intensivieren: Dazu gehören Investitionen in das Ausnutzen und in die Schaffung persistenter Mechanismen, welche die Basis infizierter Geräte etwa für Botnetze erweitern. Bevor die Lage sich bessert, wird sie sich in 2023 weiter verschärfen.

Hersteller reagieren zu langsam mit Updates auf das Offenlegen von Sicherheitslücken. Auch neue Regulationen wie das EU Cyber Resilience Act, werden nicht sofort Abhilfe schaffen. Die Vorschriften, die verpflichtend neue Cybersicherheitsstandards für Lösungen vorschreiben wollen, werden wohl nicht vor 2025 durchgesetzt werden.

Nutzern bleibt daher vorerst neben Cyber-Sicherheitslösungen vor allem folgende Selbsthilfemaßnahmen:

- Private Anwender und Mitarbeiter von Firmen sollten wissen, welche IoT-Geräte sie in den Netzwerken verwenden und diese auf aktuellem Stand halten. Ältere Geräte, die nicht mehr unterstützt werden, sollten sie durch Nachfolgemodelle ersetzen.

- Jede smarte Hardware sollte Teil eines dedizierten Gastnetzwerks sein, um sie vom Hauptnetzwerk zu isolieren.

- Mit jeder verfügbaren neuen Firmware sind die Geräte zu patchen.

- Nutzer sollen Router und Gateways mit Sicherheitsfunktionalitäten nutzen.

- Ein Smart-Home-Scanner untersucht das Heimnetzwerk nach Geräten mit Schwachstellen.

- Nutzer sollten Local-Area-Network (LAN)-Geräte nicht ohne Not an das Internet anbinden. (rhh)

Hier geht es zum kompletten Report von Bitdefender und Netgear.