IT-Sicherheit für unterwegs Herausforderungen durch „Mobile Security“

3. März 2017

In vielen Bereichen verbessern mobile Anwendungen betriebsinterne Prozesse. Außendienstmitarbeiter wie beispielsweise Servicetechniker bekommen ihre Aufträge in Zeiten der Digitalisierung direkt aufs Tablet und wickeln sie unterwegs papierlos ab. Auf die Vorteile mobiler Endgeräte möchte heute im Unternehmen niemand mehr verzichten. Allerdings birgt die neugewonnene Freiheit auch Sicherheitsrisiken: Jedes vernetzte Gerät stellt einen Angriffspunkt für Hacker dar, über den sie sich Zugang zum Unternehmensnetzwerk verschaffen und auf Daten zugreifen können. Deshalb ist es wichtig, ein umfassendes Sicherheitskonzept zu entwickeln, das sowohl den Schutz mobiler Endgeräte als auch die Schulung der eigenen Mitarbeiter einschließt.

Endgeräte sichern

Für Unternehmen bieten sich vorrangig zwei Möglichkeiten, mobile Endgeräte zu schützen: Mobile Device Management sowie eine Container-Lösung. Das Mobile Device Management steuert über eine zentral konfigurierte Richtlinie, welche Funktionen auf einem Gerät abrufbar sind. Mitarbeiter, die ihre eigenen Geräte auch geschäftlich nutzen, empfinden das allerdings als starke Einschränkung.

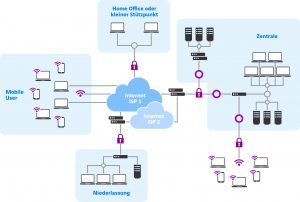

Die Alternative ist eine Container-Lösung, bei der eine App die sichere Kommunikation mit dem Unternehmensnetzwerk über einen integrierten VPN-Client regelt. Die Unternehmensdaten liegen bei dieser Lösung in einem Container, einem separaten, verschlüsselten Bereich. Weitere Sicherheitsmechanismen wie Virenscanner und Spam-Filter können in der Cloud betrieben werden, so dass mobile Endgeräte unterwegs genauso gesichert sind wie im Unternehmen.

Problem Schatten-IT

Um zu verhindern, dass Mitarbeiter durch private Software Schatten-IT ins Unternehmen bringen und um Malware vorzubeugen, gibt es Werkzeuge zur Applikationssteuerung für Laptops. IT-Verantwortliche können damit genau festlegen, welche Anwendungen ausführbar sind. In einer Datenbank erfasst der Administrator dazu alle zugelassenen DLLs sowie Programme und versieht diese mit einem Fingerprint, einem Hash-Wert.

Versucht ein Anwender, ein Programm zu starten, prüft die Applikationssteuerung anhand der Datenbank und des Fingerprints, ob er dazu berechtigt ist, und unterbindet den Vorgang gegebenenfalls. Die Applikationssteuerung blockiert auch mitgebrachte Programme von USB-Sticks oder anderen Datenträgern. So wird der Handlungsspielraum der Nutzer auf einen möglichst sicheren Rahmen begrenzt. Da sich in der Praxis aber niemals alles kontrollieren lässt, führt kein Weg an der richtigen Schulung der Mitarbeiter vorbei, um die Sicherheit zu erhöhen.

Je besser Intrusion Detection- und Prevention-Systeme und Firewalls werden, desto mehr verlagern sich Cyberkriminelle auf leichter zu erreichende Ziele. Die beste technische Absicherung nützt demnach nichts, wenn Mitarbeiter Fehler machen oder sich nicht an Richtlinien halten, wenn sie mobile Endgeräte verlieren oder unvorsichtig auf Phishing-Mails reagieren.

Eine aktuelle IDC-Studie ergab, dass 45 Prozent der Sicherheitsvorfälle mit mobiler Technologie durch die Fachbereichsmitarbeiter verursacht werden. Das zeigt, dass technische Sicherheitsmaßnahmen alleine nicht ausreichen, denn das größte Risiko stellt der Mensch dar. Über die Hälfte der befragten IT-Entscheider stuften die eigenen Mitarbeiter als ein größeres Sicherheitsrisiko ein als Hacker.

Schulungsmaßnahmen sind wichtig, um Mitarbeitern einen möglichst sicherheitskonformen Umgang mit mobilen Endgeräten zu vermitteln. Dazu gehört auch ein gesundes Misstrauen bei verdächtigen E-Mails und anderen Angriffsmechanismen. IT-Dienstleister bieten solche umfassenden Schulungen an, die beispielsweise auch auf die ausgefeilten Tricks des Social Hackings vorbereiten, mit denen Cyberkriminelle den persönlichen Kontakt mit den Anwendern suchen.

Strategie gefordert

Die Aussicht, mobil, flexibel und standortunabhängig zu arbeiten, ist verlockend für Arbeitnehmer: Für die mobilen Systeme müssen Unternehmen sichere Lösungen schaffen. Ebenso für private Geräte der Mitarbeiter, denn diese werden immer Mittel und Wege finden, sie einzusetzen.

Firmen brauchen dafür eine ganzheitliche Mobilitätsstrategie, die dem nicht-autorisierten Einsatz freier, unsicherer oder falsch lizensierter Applikationen vorbeugt. Die IT-Abteilungen behalten so die Kontrolle über die mobile Applikationslandschaft und können Compliance- und Sicherheitsrisiken verhindern. Bestehende Prozesse, die auch mobil angebunden sind, sorgen für mehr Transparenz über die eingesetzten Anwendungen und erhöhen gleichzeitig die Zufriedenheit und Effizienz der Mitarbeiter. Umfassende Schulungen der Anwender ergänzen die technischen Sicherheitsmaßnahmen. (rhh)

Olaf Niemeitz

ist Geschäftsführer bei Axians IT Security und Leiter der Division Vertrieb bei Axians IT Solutions.