Mehrstufige Analyse ermöglicht größeren Cyber-Schutz

30. April 2018

Seit mehr als 19 Jahren werden umfassende DNS-Daten verwendet, um den Schutz vor komplexen Cyber-Angriffen, wie Distributed Denial of Service (DDoS), Ransomware, Trojaner und Botnets, zu verbessern. Der Carrier Insight Report von Akamai baut auf dieser Expertise auf und zeigt die Wirksamkeit von DNS-basierter Sicherheit, die mit Daten aus anderen Sicherheitsebenen erweitert wird. Bei diesem mehrschichtigen Sicherheitsansatz kommen verschiedene Sicherheitslösungen zum Einsatz, die zusammen für einen ganzheitlichen Schutz von Unternehmensdaten sorgen.

„Man muss die Angriffe gegen einzelne Systeme als Ganzes sehen, um sich gegen die komplizierte Bedrohungslandschaft von heute wappnen zu können“, so Yuriy Yuzifovich, Director of Data Science, Threat Intelligence bei Akamai. „Die Kommunikation über verschiedene Plattformen hinweg ist wichtig. Wir sind der Meinung, dass Sicherheitsteams mit den durch unseren Service bereitgestellten DNS-Anfragen alle notwendigen Daten an die Hand bekommen, um ein Gesamtbild der Bedrohungslandschaft zu erhalten.“

Die Zusammenarbeit der Teams von Akamai spielte eine entscheidende Rolle bei der Identifizierung der Mirai-C&C-Domänen (Command and Control). Das Security Intelligence and Response Team (SIRT) von Akamai verfolgte Mirai von Beginn an mithilfe von Honeypots, um Mirai-Kommunikationen und deren C&C-Server zu erkennen.

Ende Januar 2018 gaben das SIRT von Akamai und die Teams von Nominum eine Liste mit über 500 verdächtigen Mirai-C&C-Domänen heraus. Ziel war es, zu untersuchen, ob diese C&C-Liste durch die Verwendung von DNS-Daten und künstlicher Intelligenz ergänzt und künftige Mirai-Erkennung dadurch vereinfacht werden können. Dank einer mehrstufigen Analyse konnten die Teams von Akamai den Mirai-C&C-Datensatz ergänzen und so eine Verbindung zwischen Mirai-Botnets und den Distributoren der Petya-Ransomware feststellen.

Diese gemeinsam durchgeführte Analyse deutete auf eine Entwicklung von IoT-Botnets hin – von einem einzigen DDoS-Angriff bis hin zu komplexeren Aktivitäten wie Ransomware-Verbreitung und Mining von Kryptowährungen. IoT-Botnets sind schwer zu erkennen, da es nur sehr wenige Gefährdungsindikatoren für die meisten Nutzer gibt. Doch durch die Forschungstätigkeit unterschiedlicher Akamai-Teams gelang es nun, Dutzende neue C&C-Domänen zu finden und zu sperren.

Da Kryptowährung öffentlich immer häufiger eingesetzt wird, können wir einen drastischen Anstieg von Malware im Zusammenhang mit dem Mining von Kryptowährungen sowie der Anzahl der damit infizierten Geräte beobachten. Akamai stellte zwei verschiedene Geschäftsmodelle für das Mining von Kryptowährungen fest. Das erste Modell nutzt die Prozessorleistung infizierter Geräte für das Mining von Kryptowährungs-Tokens. Das zweite Modell nutzt einen in Webseiten eingebetteten Code, der dafür sorgt, dass ein Gerät, das auf eine bestimmte Webseite zugreift für den Krypto-Miner arbeitet.

Akamai führte umfassende Analysen zu diesem zweiten Geschäftsmodell durch, da es eine neue Sicherheitsbedrohung sowohl für Nutzer als auch für Webseitenbesitzer darstellt. Nach Analyse der Krypto-Miner-Domänen konnte Akamai die Kosten bezüglich Rechenleistung und Währungsgewinnen abschätzen. Eine interessante Erkenntnis daraus ist, dass das Mining von Kryptowährungen künftig eine ernstzunehmende Alternative zu Werbeeinnahmen für die Finanzierung von Webseiten darstellen könnte.

Cyber-Sicherheit ist ein dynamisches Feld. Forscher haben herausgefunden, dass Hacker alte Techniken in der aktuellen digitalen Landschaft einsetzen. In den sechs Monaten, in denen Akamai diese Daten gesammelt hat, zeigten einige bekannte Malware-Kampagnen und Exploits wichtige Änderungen bei der Vorgehensweise auf, z.B.:

● Das Web Proxy Auto-Discovery (WPAD)-Protokoll wurde dazu eingesetzt, Windows-Systeme zwischen dem 24. November und dem 14. Dezember 2017 einem Man-in-the-Middle-Angriff auszusetzen. WPAD ist für die Verwendung in geschützten Netzwerken (z. B. LANs) vorgesehen und ermöglicht intensive Angriffe beim Zugriff auf das Internet.

● Entwickler von Malware nutzen Botnets für die Sammlung von Social-Media-Anmeldedaten und Finanzdaten, zum Beispiel Terdot, ein Ableger des Zeus-Botnets. Terdot erstellt einen lokalen Proxy und ermöglicht es Angreifern, Cyberspionage durchzuführen und Fake-News im Browser des Opfers anzuzeigen.

● Das Lopai-Botnet ist ein Beispiel dafür, wie Programmierer von Botnets immer flexiblere Tools entwickeln. Diese mobile Malware zielt in erster Linie auf Android-Geräte ab und verwendet einen modularen Ansatz, der es Eigentümern erlaubt, Updates mit neuen Funktionen zu erstellen.

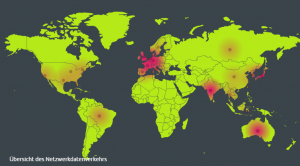

Akamai Security Research analysiert Datensätze täglich, wöchentlich und vierteljährlich, um die nächsten Schritte von Cyberkriminellen vorhersagen zu können. Ziel ist es, Anzeichen für Angriffe in der Flut der DNS-Daten zu erkennen, bekannte Angriffstypen zu verifizieren und gleichzeitig neue, unbekannte und noch nicht benannte schädliche Aktivitäten zu entdecken. Neben kommerziellen und öffentlichen Datenquellen analysiert das Team täglich 100 Milliarden Anfragen von Akamai-Kunden. Akamai arbeitet mit mehr als 130 Serviceanbietern in über 40 Ländern und bearbeitet täglich 1,7 Billionen Anfragen. Das entspricht etwa drei Prozent des gesamten globalen DNS-Traffics, der von Verbrauchern und Unternehmen weltweit generiert wird. (rhh)

Hier geht es zu Akamai