Unternehmen brauchen Incident-Response-Plan Sicherheitsreports zeigen Schwachstellen auf

16. April 2015

In der aktuellen Ausgabe des Dell Security Annual Threat Report beschreibt der Hersteller aktuelle Angriffsziele sowie Hacking-Muster und erläutert Bedrohungsszenarien und IT-Security-Trends, auf die sich Unternehmen in naher Zukunft einstellen müssen. Eine mangelhafte Vorbereitung auf Cyberangriffe bei den Unternehmen hat die Sicherheitsstudie von RSA, die „Breach Readiness Survey“, festgestellt. Ihr zufolge hat nur jedes dritte Unternehmen einen Incident-Response-Plan für die schnelle Analyse und Reaktion bei Sicherheitsvorfällen.

POS-Systeme

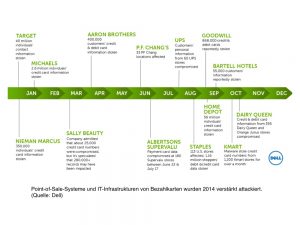

Für den Dell Security Annual Threat Report werden alljährlich Daten aus unterschiedlichen Quellen herangezogen. Insbesondere die Informationen aus dem Dell-eigenen GRID-Netzwerk (GRID steht für Global Response Intelligence Defense) finden dabei Verwendung, um Aussagen zu aktuellen Sicherheitsbedrohungen zu belegen. Die Analyse dieser Daten belegt, dass IT-Bedrohungen qualitativ und quantitativ weiter zunehmen – vor allem die Attacken auf Point-of-Sale-(POS)-Systeme im Einzelhandel.

Zahlreiche bekannte Einzelhandelsunternehmen haben 2014 schwerwiegende Lücken in der Sicherheit ihrer POS-Systeme einräumen müssen. Daten von Millionen Kunden waren so für Identitätsdiebstahl und betrügerische Wareneinkäufe zugänglich. Die Marktforscher von Forrester Research haben festgestellt, dass 2013 und 2014 IT-Sicherheitslücken der POS-Systeme und deren unsichere Anbindung an Third-Party-Lösungen die schwerwiegendsten Schwachstellen darstellten. Der Report von Dell bestätigt die Zunahme von Angriffen auf POS-Systeme und belegt, wie rasant sich die dafür verwendeten Taktiken weiterentwickeln. Im Jahr 2014 hat allein SonicWALL 13 Signaturen zum Schutz von POS-Systemen entwickelt – mehr als das Vierfache als 2013.

„Auch wenn die Anzahl dieser Angriffe noch recht niedrig erscheint, entwickelt sich POS-Malware in einem enorm schnellen Tempo. Hacker verwenden verstärkt auch das Memory Scraping, bei dem Informationen aus dem Arbeitsspeicher abgeschöpft werden. Zudem nutzen die Angreifer nun Verschlüsselungen, um die Entdeckung durch Firewalls zu verhindern", erklärt Patrick Sweeney, Executive Director, Dell Security. "IT-Abteilungen von Einzelhändlern verbessern den Schutz durch konsequentes Training, strenge Firewall-Richtlinien und eine genauere Überprüfung ihrer Policies zum Umgang mit Kundendaten gemeinsam mit Partnern und Zulieferern.“

HTTPS-Attacken

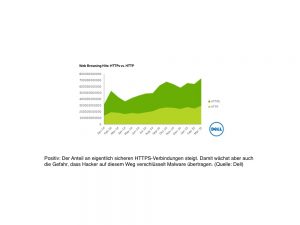

Aber auch die Zahl der Angriffe über HTTPS-basierte Protokolle nimmt zu: Seit einigen Jahren setzen Unternehmen aus dem Finanzsektor und aus anderen Branchen, die mit sensiblen Kundeninformationen umgehen, HTTPS-basierte Protokolle zur Verschlüsselung von Daten bei der Übertragung ein. Auch Unternehmen wie Google, Facebook oder Twitter folgten zuletzt diesen Vorbildern. Dieses an sich positive Vorgehen nutzen Angreifer allerdings aus und übertragen über solche vermeintlich sicheren Protokolle verschlüsselte Malware, die von einer herkömmlichen Firewall nicht entdeckt wird. Systeme, die HTTPS-Datenverkehr nicht analysieren können, bieten hier keinen Schutz.

Im Verlauf des Jahres 2014 hat Dell einen Anstieg des Datenvolumens im HTTPS-gestützten Datenverkehr um 109 Prozent verzeichnet. Entsprechend erhöht sich das Risiko von Attacken unter der Tarnung verschlüsselter Verbindungen. „Die Abwehr derartiger Bedrohungen ist sehr kompliziert", betont Sweeney. „Unternehmen können die Risiken durch Beschränkung der Nutzung SSL-basierter Webbrowser verringern und Lösungen zur Überwachung des SSL-Datenverkehrs einrichten.“

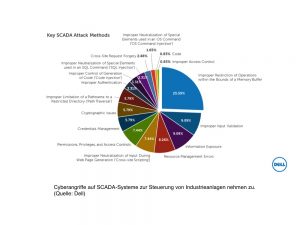

Eine weitere Entwicklung erscheint – vor allem vor dem Hintergrund Industrie 4.0 – als besorgniserregend: Die Angriffe auf SCADA-Systeme haben sich verdoppelt. Viele Industriebetriebe setzen SCADA (Supervisory Control and Data Acquisition)-Systeme ein, um per Fernzugriff Produktionsanlagen zu steuern. Politische Relevanz erhalten diese Angriffe dadurch, dass sie auch Kraftwerke, Fabriken oder Öl-Raffinerien betreffen. Dell SonicWALL hat 2014 eine Verdoppelung der SCADA-Attacken beobachtet – überwiegend auf Buffer-Overflow-Schwachstellen. Die meisten Angriffe richteten sich auf Systeme in Finnland, Großbritannien und den Vereinigten Staaten, vermutlich weil SCADA-Systeme dort weiter verbreitet und verstärkt an das Internet angebunden sind. Dells Sicherheitsbericht enthält aber auch Prognosen über neuartige Bedrohungen. Dazu gehören:

Mehr Unternehmen werden die Zwei-Faktor-Authentifizierung einführen. Damit wird auch die Anzahl von Attacken auf solche Systeme steigen.

Android bleibt ein wichtiges Ziel von Angriffen. Malware-Programmierer werden hier neue und anspruchsvollere Techniken entwickeln. Dabei werden auch spezielle Applikationen, etwa Bankanwendungen, angegriffen. Belegt ist auch das Abschöpfen von Log-in-Daten, Kontakten und anderer persönlicher Informationen. Auch Android-basierte Uhren, die zunehmend sensitive Personeninformationen übermitteln, oder Internet-fähige Fernseher, die letztlich einen oft nicht geschützten Zugang zum Internet bieten, zählen zu den möglichen Zielscheiben der Zukunft.

Mit der Verbreitung intelligenter Wearables erwarten die Experten die erste Welle von Malware, die auch solche Geräte angreift.

Digitale Währungen wie Bitcoin bleiben ein beliebtes Angriffsziel. Hacker nutzen dabei Botnets, um digitales Geld zu stehlen.

Router und Netzwerkgeräte in privaten Haushalten, etwa Überwachungssysteme, werden ebenfalls in den Fokus der Hacker geraten. Angreifer nutzen sie in Zukunft voraussichtlich zur Unterstützung großangelegter DDos-Attacken.

Auch Elektro-Autos und ihre Betriebssysteme werden zu Angriffszielen.

„Jeder weiß, dass IT-Sicherheitsbedrohungen schwerwiegende Folgen haben können. Und entsprechend schützen sich Unternehmen“, sagt Sweeney. „Trotzdem werden Hacks immer noch erfolgreich durchgeführt, einfach deshalb, weil Unternehmen die falschen Abwehrmaßnahmen ergreifen.“

Breach Readiness Survey

Eine mangelhafte Vorbereitung auf Cyberangriffen bei den Unternehmen hat auch die Sicherheitsstudie von RSA, die „Breach Readiness Survey“, festgestellt. Ihr zufolge hat nur jedes dritte Unternehmen einen Incident-Response-Plan für die schnelle Analyse und Reaktion bei Sicherheitsvorfällen. Nur 30 Prozent der befragten Unternehmen haben Abläufe festgelegt, wie bei einem Sicherheitsvorfall vorgegangen werden soll. Und wenn sie einen derartigen Plan definiert haben, gibt es schon das nächste Problem: Nur 57 Prozent der Unternehmen überprüfen und aktualisieren diesen nie oder nur unregelmäßig.

Unter Content Intelligence versteht man die Fähigkeit, wichtige Geschäftsdaten mit Hilfe von Werkzeugen, Technologien und Prozessen zu identifizieren und zu überwachen. Diesbezüglich haben viele Unternehmen noch Nachholbedarf: Nur 45 Prozent setzen eine zentralisierte Lösung ein, die sicherheitsrelevante Daten sammelt, um verdächtige Aktivitäten zu erkennen und Alarm auszulösen. Vielen Unternehmen fällt es zudem schwer, False Positives zu erkennen. False Positives sind Dateien, die vom Virenscanner fälschlicherweise als vireninfiziert eingestuft werden. Nur jedes zweite Unternehmen aktualisiert seine Cyber-Security-Einstellungen regelmäßig, um diese Art von Fehlalarmen zukünftig zu vermeiden.

Nach einem Sicherheitsvorfall sollte Malware forensisch untersucht werden, um zu erkennen, was das Ziel der Angreifer war und wie die Malware funktioniert. Diese als Analytic Intelligence bezeichnete Fähigkeit haben mittlerweile die meisten Unternehmen. So gaben 72 Prozent der Unternehmen an, dass sie Host-Computer forensisch analysieren können. Defizite gibt es aber bei der forensischen Analyse von Netzwerken: Nur 42 Prozent der Befragten verfügen über Werkzeuge für die Netzwerk-Forensik, mit Funktionen wie Packet-Capture und Netflow-Analysis.

Threat Intelligence bezeichnet das Sammeln und Auswerten von Informationen über Bedrohungen aus dem Internet. Das ist wichtig, da die meisten Angreifer bekannte Sicherheitslücken nutzen. Doch nur 60 Prozent der Unternehmen betreiben ein aktives Schwachstellen-Management, um potenzielle Sicherheitslücken zu identifizieren, bewerten und schließen.

Viele der befragten Unternehmen unterschätzen zudem den Wert von externen Informationsquellen: Mehr als die Hälfte nutzt keine externen Daten, um sich in Bezug auf die Angriffsmethoden und Ziele von Angreifern auf dem neuesten Stand zu halten. (rhh)