Zero Day Schwachstelle in Videoüberwachungs-Software

20. September 2018

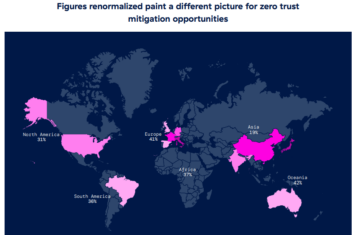

Die Peekaboo-Schwachstelle ist deshalb so gravierend, weil NUUO in die Lösungen hunderter Anbieter integriert ist: Zu den unterstützten Geräten zählen über 100 Marken und 2.500 verschiedene Kameras, die über Zugriff auf Nutzernamen und Passwörter gefährdet sein könnten. Vorläufigen Schätzungen zufolge könnten hunderttausende Kameras weltweit manipuliert oder ausgeschaltet werden.

NUUO-Software und -Geräte werden für webbasiertes Video Monitoring und Überwachung eingesetzt. Besonders in Branchen wie Einzelhandel, Logistik und Bildung sowie bei Behörden und Banken sind sie zu finden. Das betroffene Gerät, NVRMini2, ist ein Network Attached Speicher Device und Netzwerk Videorecorder. Peekaboo könnte Cyber-Kriminellen Zugriff auf das Control Management System (CMS) verschaffen und die Zugangsdaten zu allen angeschlossenen Kameras liefern. Ein Root Zugriff auf das NVRMini2 Gerät würde es zudem ermöglichen, Live Feeds zu unterbrechen und Aufzeichnungen zu bearbeiten. Erst im vergangenen Jahr wurde speziell NUUO NVR Geräte vom Reaper IoT Botnet angegriffen.

Tenable Research legte die Schwachstelle, die Firmware Versionen vor 3.9.0 betrifft, gegenüber NUUO gemäß den Standardverfahren der Tenable Vulnerability Disclosure Policy offen. Am 17. September 2018 stand noch kein Patch bereit. NUUO hat Tenable jedoch informiert, dass ein Patch entwickelt wird und dass betroffene Anwender NUUO für weitere Informationen kontaktieren sollen. Bis ein Patch verfügbar ist, wird Anwendern empfohlen, den Zugriff auf ihre NUUO NVRMini2 Anwendungen zu kontrollieren und zu limitieren.

Mit dem Internet verbundene Geräte sind besonders gefährdet, weil potenzielle Angreifer sie direkt attackieren können. Betroffene Anwender sollten diese Geräte vom Internet trennen, bis ein Patch verfügbar ist. Viele Anwender werden sich zudem der Schwachstelle nicht bewusst sein, weil die NUUO Software in die Produkte anderer Anbieter integriert ist. Wenn Nutzer sich nicht sicher sind, sollten sie ihre Videoüberwachungs-Anbieter kontaktieren und klären, ob sie betroffen sind und ob ein Patch bereitgestellt wird. Tenable selbst hat ein Plugin veröffentlicht, mit dem Unternehmen herausfinden können, ob sie verwundbar sind. (rhh)

Hier geht es zu Tenable