Digital Operational Resilience Act ist verbindlich: Anforderungen und typische Fehler im Umfeld von DORA und Backup

6. Mai 2026

Der Digital Operational Resilience Act (DORA) ist seit Januar 2025 verbindlich – und die BaFin hat angekündigt, ab 2026 Finanzunternehmen systematisch zu prüfen. Entscheidend ist dabei nicht die Dokumentation von Konzepten, sondern deren technische Umsetzung. Für Banken, Versicherungen und Asset Manager bedeutet das: Es zählt, was im Ernstfall nachweisbar funktioniert.

Die strengen Vorgaben für kritische Branchen – allen voran die Finanzbranche – ziehen fünf zentrale Architekturanforderungen im Bereich Backup und IKT-Resilienz nach sich, wenn es darum geht, der Vorgaben durch DORA zu entsprechen.

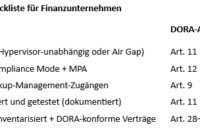

Anforderung 1: Nachweisbare Backup-Isolation

DORA verlangt, dass IKT-Systeme so gestaltet sein müssen, dass sie gegen Ausfälle und Angriffe resilient sind. Dazu gehört auch, dass Backup-Systeme nicht durch denselben Angriff kompromittiert werden können wie die Produktionsumgebung.

Für die technische Umsetzung in der Praxis ist eine reine Trennung per VLAN innerhalb derselben Hypervisor-Umgebung nicht ausreichend. Bei einer Hypervisor-Kompromittierung wären Produktion und Backup gleichermaßen betroffen. Erforderlich ist daher eine nachweisbar gegen Kompromittierung resistente Trennung, z. B.: durch einen physischen Air Gap, eine logisch und administrativ unabhängige Backup-Infrastruktur oder eine getrennte Management-Plane. Softwarebasierte Isolation ist möglich, muss aber belastbar nachweisbar sein.

Ein typischer Fehler ist gegeben, wenn Backup-Systeme im selben VMware- oder Hyper-V-Cluster wie die Produktion laufen – getrennt nur durch Netzwerksegmentierung.

Anforderung 2: Unveränderlichkeit (Immutability) der Backup-Daten

Daten müssen vor unbefugter Veränderung oder Löschung geschützt sein – auch bei kompromittierten Accounts. Dies erfordert den Einsatz von WORM-Mechanismen wie z. B. Object Lock. Die Unveränderlichkeit muss so umgesetzt sein, dass sie nicht durch privilegierte Einzel-Accounts aufgehoben werden kann. Der Best-Practice-Ansatz sieht einen Compliance Mode statt Governance Mode vor und eine zusätzliche Absicherung durch Multi-Person Authorization (MPA). Zudem muss der Schutz auch gegenüber Administratoren gelten.

Ein gängiger Fehler ist, dass Object Lock zwar aktiviert ist, aber im Governance Mode, wodurch ein kompromittierter Admin die Backups dennoch löschen kann.

Anforderung 3: Starke Authentifizierung für Backup-Systeme

DORA verlangt starke Authentifizierungsverfahren für kritische IKT-Systeme. In der Praxis erfordert dies MFA für alle Backup-Management-Konsolen und Storage-Systeme. Ebenso gilt es sicherzustellen, dass keinen Passwort-only-Zugang für kritische Systeme gibt. Die Absicherung von Service-Accounts muss durch gleichwertige Maßnahmen erfolgen, wie z. B. Credential Vaulting, regelmäßige Rotation und minimale Rechtevergabe (Least Privilege).

Hier ist ein typischer Fehler, dass MFA zwar in der Produktionsumgebung aktiv ist, aber nicht auf Backup-Systemen, sodass diese zum bevorzugten Angriffsziel werden.

Anforderung 4: Definierte RTOs/RPOs und getestete Recovery-Prozesse

Unternehmen müssen ihre Wiederanlauffähigkeit nachweisen können – inklusive definierter Zielwerte und regelmäßiger Tests. Die technische und organisatorische Umsetzung erfordert zunächst die Definition von RTO (Recovery Time Objective) und RPO (Recovery Point Objective) für kritische Systeme. Gefordert sind zudem regelmäßige Recovery-Tests, mindestens jährlich für kritische Systeme.

Die Tests müssen messbar sein hinsichtlich tatsächlicher Wiederherstellungsdauer und Abweichung vom Zielwert. Ebenso ist eine vollständige Dokumentation erforderlich. Diese muss Datum, Umfang und Systeme, Ergebnisse und Abweichungen sowie Verantwortlichkeiten umfassen.

Der typische Fehler ist hier, dass Recovery „irgendwann mal getestet“, aber nicht unter realistischen Bedingungen oder nicht dokumentiert wurde.

Anforderung 5: IKT-Drittparteienmanagement im Backup-Kontext

DORA verlangt, dass kritische IKT-Drittanbieter identifiziert, bewertet und vertraglich abgesichert sein müssen. Bestehende Verträge müssen bis 31.12.2026 angepasst werden.

Für Backup und Storage erfordert dies eine Prüfung, ob Backup- oder Cloud-Anbieter als kritischer IKT-Drittanbieter gelten. Verträge müssen u. a. Audit-Rechte, klare SLAs und Exit-Strategien enthalten. Erforderlich ist zudem eine Bewertung der Datensouveränität hinsichtlich Datenspeicherort und Zugriffsmöglichkeiten.

Das typische Fehlerszenario in diesem Zusammenhang ist, dass Unternehmen Cloud-Backup nutzen, aber die Verträge keine DORA-konformen Regelungen enthalten. Hier ist Anpassungsbedarf bis Ende 2026 gegeben.

DORA ist komplex, aber die konkreten Backup-Anforderungen sind klar definiert. Wenn Unternehmen die fünf beschriebenen Architekturanforderungen erfüllen, sind sie für BaFin-Prüfungen gut vorbereitet und profizieren gleichzeitig von einer Architektur, die im Ernstfall tatsächlich schützt. (rhh)