Rasanter KI-Fortschritt gilt als Top-Sicherheitsrisiko

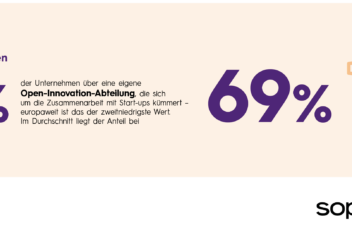

3. Juni 2025Bei der Einführung von KI sehen 74 Prozent der deutschen Unternehmen (69 Prozent weltweit) die rasante Entwicklung von KI – insbesondere im Bereich der generativen KI – als… Mehr lesen