Vectra präsentiert Studie:Unternehmen machen Fortschritte bei Cloud-Sicherheit

24. März 2021

In welchen Bereichen sind IT-Sicherheitsexperten auf dem Weg zu besseren Cloud-Sicherheitspraktiken – dieser Fragestellung ging eine internationale Studie zum Thema Cloud-Sicherheit nach. Dabei wurde unter anderem abgefragt, den Verantwortlichkeiten im Unternehmen klar ist, worin die größten Bedrohungen liegen und wie Unternehmen bei der Cloud-Sicherheit vorgehen.

Das Modell der geteilten Verantwortung besagt, dass Cloud-Provider für die „Sicherheit der Cloud“ und Kunden für die „Sicherheit in der Cloud“ verantwortlich sind. Unternehmen müssen daher festlegen, wer intern für die Sicherheit von Cloud-Assets verantwortlich ist. Das IT-Sicherheitsteam scheint vielerorts eine naheliegende Antwort zu sein, wie 46 Prozent aller Befragten angaben, doch 28 Prozent sehen hier das Cloud-Operations-Team in der Verantwortung.

Neun Prozent gaben an, dass das Netzwerkbetriebsteam in erster Linie für die Cloud-Sicherheit verantwortlich ist. Sechs Prozent antworteten, dass die Verantwortung von zwei oder mehr Gruppen getragen wird, in der Regel dem IT-Sicherheitsteam und entweder dem Cloud-Operations-Team oder Infrastrukturteam geteilt wurde.

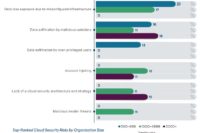

Die Teilnehmer der Vectra-Umfrage sollten auch die Bedrohungen für Cloud-basierte Assets bewerten. Der größte Prozentsatz (16 Prozent) entfiel hier auf Datenverlust durch eine falsche Konfiguration der Cloud-Konten, gefolgt von Datenexfiltration durch böswillige Außenstehende (14 Prozent). Als weitere Risiken nannten die Befragten Account-Hijacking (11 Prozent), eine fehlende Cloud-Sicherheitsarchitektur und -strategie (10 Prozent) sowie Insider-Bedrohungen (9 Prozent).

Softwareentwicklung braucht Sicherheitsexperten

Sicherheitsexperten vertreten die Auffassung, dass Sicherheitsbeauftragte in die Anwendungsentwicklung einbezogen werden sollten, um die Erstellung von sichererem Cloud-Code zu gewährleisten. Nötig sei auch ein kultureller Wandel, der einen neuen Ansatz und andere Tools als bislang verwendet erfordert. Wichtiger denn je ist, dass Sicherheits- und Entwicklungsteams effektiv zusammenarbeiten, um Schwachstellen zu testen, zu identifizieren und zu beheben, bevor diese von bösartigen Akteuren ausgenutzt werden.

Eine wichtige Rolle bei der Cloud-Sicherheit spielt auch die Automatisierung zur Absicherung von Cloud-Implementierungen. Um den Stand der Automatisierung in den Unternehmen zu ermitteln, hat EMA die Teilnehmer gefragt, welchen von fünf verschiedenen Automatisierungsgraden sie bei der Absicherung ihrer Cloud-Implementierungen erreicht haben.

Das Ergebnis: Die meisten Unternehmen befinden sich irgendwo zwischen dem geringsten Automatisierungsgrad, also der manuellen Verwaltung von Richtlinien und Prozeduren, und dem höchsten Automatisierungsgrad, bei dem die Automatisierung umfassend ist und alle unternehmensweit genutzten Cloud-Domains abdeckt.

Alles eine Frage der richtigen Tools

Hinsichtlich der Wahl geeigneter Tools zum Schutz von Cloud-basierten Assets scheint die Mehrheit der Unternehmen ein reiferes Niveau erreicht zu haben. Herkömmliche Sicherheitskontrollen, wie sie im internen Rechenzentrum zum Einsatz kommen, auf Cloud-basierte Assets anzuwenden, hat sich als ineffektiv erwiesen.

Der größte Prozentsatz der Befragten gab an, dass ihre Unternehmen moderne Cloud-native Überwachungstechnologien zum Schutz von Cloud-Anwendungen und -Workloads einsetzen (35 Prozent), gefolgt von hybriden Lösungen, also sowohl Technologie für interne Rechenzentren als auch Technologie von Cloud-Anbietern (30 Prozent).

Nur 20 Prozent aller Befragten gaben an, dass sie bestehende On-Premises-Kontrollmaßnahmen auf Cloud-basierte Anwendungen und Workloads anwenden. Dieser Prozentsatz ist erfreulicherweise rückläufig und wird wahrscheinlich weiter sinken. Nur sieben Prozent der Sicherheitsteams verlassen sich auf proprietäre Sicherheitskontrollen, die von den einzelnen Cloud-Anbietern angeboten werden, um ihre Workloads und Anwendungen zu schützen.

Neuere Tools wie CSPM (Cloud Security Posture Management), die bei der Erkennung und Behebung von Fehlkonfigurationen in der Cloud helfen sollen, sind bei den befragten Unternehmen noch nicht weit verbreitet. Moderne Erkennungs- und Reaktionstechnologien versprechen einen besseren Einblick in den Cloud-Datenverkehr.

Tatsächlich gaben 80 Prozent der Befragten an, dass sie wissen, dass die NDR-Technologie auf den Cloud-Datenverkehr angewendet werden kann. Von diesen Befragten sehen 48 Prozent den Hauptwert in der Fähigkeit, Bedrohungen und Anomalien in Echtzeit zu erkennen. 21 Prozent sehen den größten Vorteil in der Unterstützung von Reaktionsmaßnahmen wie Untersuchung und Schadensbegrenzung.

Ein essentielles Fazit der Studie lautet: Neben moderner Technologie gilt es generell, die richtige Kultur zu etablieren, um die optimale Sicherheit für Cloud-basierte Daten, Anwendungen und Workloads zu realisieren. (rhh)