Die Verschlüsselungsstrategie muss passen

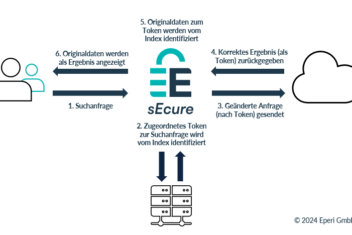

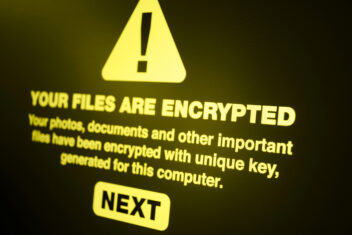

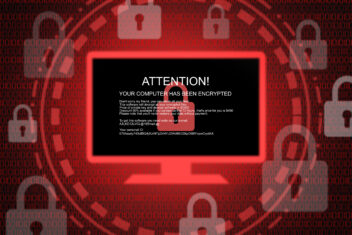

3. Dezember 2024Nicht zuletzt durch die Geschäftsführerhaftung, NIS2, DORA und das Geschäftsgeheimnis-Schutzgesetz (GeschGehG) gewinnt das Thema Datenverschlüsselung an Dynamik. Doch wie steht es in Deutschland um die Verschlüsselung sensibler Daten… Mehr lesen