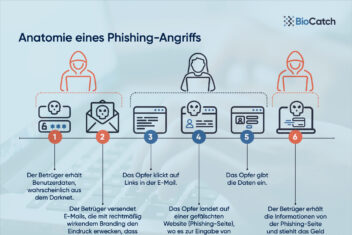

Fünf Resilienz-Indikatoren beschleunigen das Recovery

26. Juni 2024Der Cyber Recovery Readiness Report 2024 definiert fünf Schlüsselfähigkeiten, sogenannte Resilienz-Merkmale. Dabei gilt: Unternehmen, die diese Merkmale in der Kombination verwirklicht hatten, konnten sich schneller von Cyber-Angriffen erholen… Mehr lesen