Verschlüsselung erhöht das Schutzniveau Datenschutz in ERP-Systemen

7. Dezember 2017

Viele IT-Sicherheitsverantwortliche suchen noch nach Lösungen, um den neuen Anforderungen durch die DSGVO und der veränderten Gefahrenlage Herr zu werden. Verschlüsselung eignet sich dafür, Daten zu schützen – auch im Falle eines erfolgreichen Angriffs. Speziell für ERP-Systeme gibt es entsprechende Ansätze, die ohne spürbare Performance-Verluste das Schutzniveau in Unternehmen nachhaltig erhöhen und gleichzeitig bei der Erfüllung von Compliance und gesetzlichen Datenschutzanforderungen helfen. Wichtig ist die richtige Integration über die komplette Organisation. Dafür sollte man das eingesetzte ERP-System genau verstehen. Nur so kann durchgehende Verschlüsselung und ein effizientes Key-Management gewährleistet werden – beides sind Grundlagen für die richtige Funktion von Verschlüsselung.

Gefahrenpotenzial

Grundsätzlich kommt es trotz des neuen Gesetzes zu immer mehr Sicherheitsvorfällen. Im aktuellen Breach Level Index (BLI) analysieren IT-Sicherheitsexperten Vorfälle, bei denen Daten in Folge von Cyber-Attacken oder Unfällen verloren gingen. Insgesamt wurden im ersten Halbjahr 2017 weltweit ganze 918 Datenschutzverletzungen und 1,9 Milliarden entwendete Datensätze registriert.

Im Vergleich zur zweiten Jahreshälfte 2016 nahm die Anzahl verlorener, gestohlener oder gefährdeter Informationen um 164 Prozent zu. Bei mehr als 500 der 918 Datenschutzverletzungen (59 Prozent) ist die Anzahl der gefährdeten Datensätze unbekannt oder ungeklärt.

Viele diese Vorfälle werden ab 2018 als Verstöße gegen die DSGVO geahndet und unterliegen der Meldepflicht. Schon lange vor IoT und Cloud-Computing ist der massenhafte Austausch von persönlichen Informationen durch die Verknüpfung von Daten aus Buchhaltung, Controlling, Vertrieb, Einkauf, Produktion, Lagerhaltung und Personalwesen Standard, jetzt erhöht sich Druck allerdings nochmals. Deshalb müssen ERP-Systeme ebenfalls „fit“ für die neuen Anforderungen beim Datenschutz gemacht werden. Ansonsten drohen Bußgelder von bis 20 Millionen Euro oder vier Prozent des Gesamtumsatzes.

Starke Verschlüsselung

Da ERP-Systeme normalweise im Zentrum der Datenverarbeitung von Unternehmen stehen, wird es schwierig, umfangreiche neue Mechanismen zu integrieren. Doch dieser hohe Durchsatz an Informationen wie Kundendaten macht eine Sicherung so wichtig. Die meisten IT-Sicherheitsangebote eignen sich nicht für eine Installation auf solchen Plattformen, da sie für den Einsatz auf Endpunkten oder auf Perimeter-Ebene ausgelegt sind.

Mitgelieferte Security-Tools von ERP-Systemen beschränken sich auf das Monitoring und Scannen von Einstellungen wie Profilbarometern und Datenbanktabelleneinträgen. Für die Umsetzung der DSGVO braucht es aber grundlegende Datenschutzmechanismen über den kompletten Lebenszyklus von persönlichen Informationen hinweg.

Im Gesetzestext der neuen EU-Verordnung wird betont auf die Vorteile von Verschlüsselung verwiesen. Auch das BSI sieht kryptografische Mechanismen als Lieferant für „grundsätzlich ausgezeichnete Sicherheitsgarantien“, erkennt aber auch einen unzureichenden Einsatz von entsprechenden Technologien in Deutschland. Gerade bei ungewollten Zugriffen sind verschlüsselte Daten sicher, auch wenn das Netzwerk kompromittiert sein sollte.

Diese Verschlüsselung schafft explizit bei ERP-Systemen eine gute Grundlage, um den neuen Datenschutzanforderungen gerecht zu werden. Dabei gibt es für individuelle Situationen in Unternehmen verschiedene Herangehensweisen. Grundsätzliche Kernelemente sind aber eine möglichst große Abdeckung des Life-Cycles einer Information und die richtige Verwaltung des kryptographischen Schlüsselmaterials. Außerdem sollten die Krypto-Mechanismen dem Stand der Technik entsprechen und eine entsprechende Stärke besitzen.

IT-Verantwortliche haben in der Vergangenheit entsprechende Möglichkeiten gescheut, da Verschlüsselung als Performance-Fresser galt und häufig mit hohem Verwaltungsaufwand in Verbindung gebracht wurde. Allerdings gibt es heute verschiedene Ansätze, die sich leicht implementieren lassen und zu keinerlei fühlbaren Leistungsverlust führen.

Gewusst wie

Doch dazu muss sich die Verschlüsselungslösung nach dem jeweiligen ERP-Ansatz richten. Als Königsweg gilt eine direkte Integration in die ERP-Lösung. Dabei greift man in die Applikation ein, sodass dieser Weg in der Regel nur bei selbstgeschriebenen Programmen möglich ist. Hier bietet sich der Vorteil, dass der komplette Lebenszyklus der Daten ab Erstellung durch Verschlüsselung geschützt wird – egal ob sie gerade verarbeitet (in Motion) wird oder gespeichert (at Rest) ist. Um das Schlüsselmaterial richtig verwalten und schützen zu können, muss ein geeignetes Key-Management implementiert werden.

Verwendet man dagegen Standardsoftware wie SAP oder hat keinen Zugang, um Verschlüsselung direkt in das ERP-System zu integrieren, bietet sich die Möglichkeit, die Datenbank durch Kryptografie zu sichern. Einige Datenbanken haben bereits Krypto-Mechanismen an Bord, sodass man nach Ergänzung einer passenden Lösung für das Verwalten der Verschlüsselungs-Keys relativ schnell einen hohen Schutz gewährleisten kann.

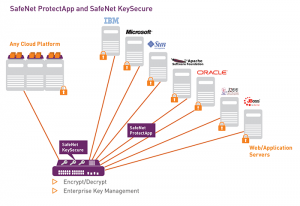

Allerdings liefern nicht alle Datenbanken solche Mechanismen oder entsprechende Integrationen würden zu viele Ressourcen binden. Um die Performance zu verbessern, kann neben dem Key-Management auch die Verschlüsselung über eine Schnittstelle ausgelagert werden. Damit ist es möglich, von der eigentlichen Verschlüsselung bis hin zum kompletten Key-Life-Cycle Management out-of-the-Box alles durch eine Sicherheitslösung umzusetzen.

Bei allen möglichen Szenarien spielt das Key-Management eine entscheidende Rolle und hier sollten IT-Entscheider für ihren individuellen Fall die Meinung von ausgewiesenen Experten einholen. Neben der Verwaltung der genutzten Schlüssel ist eine richtige Versionierung und Archivierung elementar, damit auch bei regelmäßigen Austausch der Keys Back-Ups später ohne Probleme wiederhergestellt werden können. Außerdem spielt das sichere und nachweisliche Löschen der Schlüssel dem „Recht auf Vergessen werden“ in der DSGVO eine wichtige Rolle.

Für fast jede Organisation ist der Nachweis der minimal nötigen Rechte ebenfalls wichtig. Dabei geht es um die „Seperation of Duties“, bei der Daten nur von Personen eingesehen werden können, die diesen Zugriff für ihre Arbeit brauchen. Durch passende Verschlüsselungsmechanismen können Unternehmen beispielsweise gewährleisten, dass IT-Administratoren keinen Zugang zu sensiblen Informationen haben. Je nach Branche können Unternehmen noch unter spezifische Vorgaben wie PCI oder FIPS fallen. Bei der Auswahl von HSMs sollte man sich versichern, dass entsprechende Vorgaben durch den Hersteller eingehalten werden können.

Armin Simon

ist Regional Director Deutschland bei Gemalto.

Hier geht es zu Gemalto